Cyberkriminelle entwickeln ständig neue Strategien, um Sicherheitsmaßnahmen zu umgehen und sensible Daten zu stehlen. Mit fortschreitender Technologie entstehen innovative Angriffsmethoden, die besonders Unternehmen, Behörden und Privatpersonen betreffen.

Eines der Hauptziele von Cyberkriminellen ist es, Schwachstellen in Software und Netzwerken zu finden. Besonders gefährlich sind dabei sogenannte Zero-Day-Exploits. Diese Angriffe nutzen Sicherheitslücken aus, die noch nicht öffentlich bekannt sind und daher nicht durch Updates oder Patches abgesichert wurden.

Neben klassischen Phishing-Attacken setzen Hacker zunehmend auf Social Engineering. Dabei werden psychologische Tricks verwendet, um Menschen zur Preisgabe sensibler Daten zu bewegen. Besonders durch den Einsatz von Künstlicher Intelligenz (KI) werden Phishing-E-Mails immer schwerer von echten Nachrichten zu unterscheiden.

Ein weiteres wachsendes Problem ist der Missbrauch von Deepfake-Technologien. Betrüger können mithilfe dieser Technologie täuschend echte Video- und Audioaufnahmen erstellen, um beispielsweise Führungskräfte zu imitieren oder Falschinformationen zu verbreiten. Unternehmen müssen deshalb verstärkt auf IT-Forensik setzen, um Manipulationen frühzeitig zu erkennen und darauf zu reagieren.

Ein neuer Trend sind sogenannte Supply-Chain-Angriffe. Dabei attackieren Cyberkriminelle nicht direkt ein Unternehmen, sondern dringen über Schwachstellen in der Lieferkette ein. Dies kann durch infizierte Software-Updates oder kompromittierte Zulieferer geschehen. Gerade große Konzerne und staatliche Organisationen sind hiervon betroffen.

Ransomware 2.0: Noch perfider und gezielter

Ransomware bleibt eine der größten Bedrohungen in der Cyberkriminalität und wird 2025 noch raffinierter. Während sich frühere Angriffe meist wahllos über das Internet verbreiteten, setzen Cyberkriminelle mittlerweile auf gezielte Attacken gegen Unternehmen und Behörden.

Besonders perfide ist die sogenannte Double-Extortion-Technik. Hierbei verschlüsseln die Angreifer nicht nur die Daten des Opfers, sondern drohen zusätzlich damit, sensible Informationen zu veröffentlichen, falls kein Lösegeld gezahlt wird. Dadurch steigt der Druck auf Unternehmen, sich den Forderungen der Hacker zu beugen.

Eine weitere gefährliche Entwicklung ist Ransomware-as-a-Service (RaaS). Hierbei bieten Cyberkriminelle fertige Ransomware-Tools im Darknet an, die auch von technisch weniger versierten Angreifern genutzt werden können. Dies führt dazu, dass immer mehr Täter in die Cyberkriminalität einsteigen, was die Bedrohungslage weiter verschärft.

Besonders beunruhigend ist die Zunahme von gezielten Angriffen auf spezifische Branchen, wie das Gesundheitswesen. Krankenhäuser und medizinische Einrichtungen sind besonders verwundbar, da sie auf eine kontinuierliche IT-Verfügbarkeit angewiesen sind. Cyberkriminelle nutzen dies aus, um Lösegeldforderungen durchzusetzen.

Zum Schutz vor Ransomware-Angriffen sollten Unternehmen auf regelmäßige Backups, starke Zugangskontrollen und eine schnelle Reaktionsfähigkeit setzen. Auch IT-Forensik spielt eine zentrale Rolle, um Schadsoftware frühzeitig zu identifizieren und zu analysieren.

Angriffe auf kritische Infrastrukturen: Die unterschätzte Gefahr

Kritische Infrastrukturen wie Stromnetze, Wasserwerke und Krankenhäuser sind besonders gefährdet, da sie essenziell für das tägliche Leben sind. Ein gezielter Cyberangriff auf diese Systeme kann massive Auswirkungen auf die öffentliche Sicherheit haben.

Moderne Angriffe auf kritische Infrastrukturen erfolgen oft durch sogenannte Advanced Persistent Threats (APTs). Diese hochentwickelten Cyberattacken zeichnen sich dadurch aus, dass sich die Angreifer über längere Zeit unbemerkt im System aufhalten, um möglichst viele Informationen zu sammeln oder gezielt Schaden anzurichten.

Ein weiteres Problem ist die zunehmende Vernetzung im Internet der Dinge (IoT). Viele Geräte, die mit dem Internet verbunden sind, verfügen über unzureichende Sicherheitsmaßnahmen. Dies macht sie zu einem attraktiven Angriffsziel für Hacker, die über unsichere Geräte Zugang zu Netzwerken erhalten können.

Zusätzlich gibt es vermehrt Berichte über Angriffe auf Satelliten- und Kommunikationssysteme. Diese Systeme sind essenziell für viele Bereiche der modernen Infrastruktur, von GPS-Diensten bis hin zu militärischer Kommunikation. Die Manipulation oder Lahmlegung solcher Systeme kann weitreichende Konsequenzen haben.

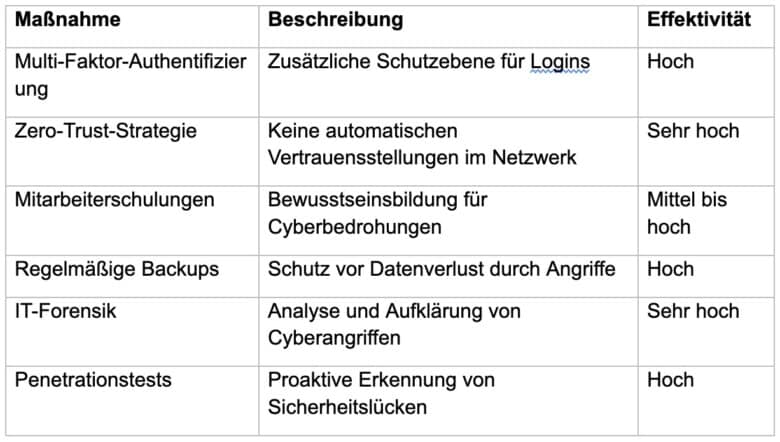

Aktuelle Maßnahmen zum Schutz vor Cyberkriminalität

Um sich vor den neuesten Bedrohungen zu schützen, sollte man folgende Sicherheitsmaßnahmen berücksichtigen:

- Multi-Faktor-Authentifizierung (MFA): Zusätzliche Sicherheitsebene für Logins

- Regelmäßige Sicherheitsupdates: Schließen von Sicherheitslücken durch aktuelle Software

- Schulung von Mitarbeitern: Sensibilisierung für Phishing und Social-Engineering-Angriffe

- Netzwerksegmentierung: Einschränkung der Bewegungsmöglichkeiten von Angreifern innerhalb eines Systems

- Zero-Trust-Strategie: Strikte Zugriffskontrollen und kontinuierliche Überprüfung von Identitäten

- Endpoint Detection and Response (EDR): Echtzeitüberwachung von Endgeräten zur schnellen Erkennung von Angriffen

- Regelmäßige Penetrationstests: Simulation von Angriffen zur Identifizierung von Schwachstellen

Eine zentrale Rolle spielt auch der Schutz sensibler Daten. Unternehmen sollten sich verstärkt mit Verschlüsselungstechniken und der Absicherung ihrer IT-Infrastruktur beschäftigen.

Durch die Kombination mehrerer Sicherheitsmaßnahmen kann man sich effektiv vor den Bedrohungen der Cyberkriminalität im Jahr 2025 schützen. Prävention und schnelles Handeln bleiben dabei essenziell, um schwerwiegende Schäden zu verhindern.